日志审计系统

1.日志审计

1.1 背景

- 网络安全发的颁布,日志审计的合规要求,由原来的不合规变成了不合法。如果不对要求的相关日志存留6个月以上,一旦追查,将面临法律责任。

- 安全运营的挑战。随着网络设备的增多,以及服务器数量的增多,如果没有统一的综合日志审计平台,那么需要登录到每台设备上查看日志,不利于管理。众多平台会产生海量的日志,如果没有日志审计平台,无法有效管理。通过统一的日志审计平台,将所有日志都收集到日志平台进行同一管理,统一分析。

1.2 原理

综合日志审计平台,通过集中采集信息系统中的系统安全事件、用户访问记录、系统运行日志、系统运行状态等各类信息,经过规范化、过滤、归并和告警分析等处理后,以统一格式的日志形式进行集中存储和管理,结合丰富的日志统计汇总及关联分析功能,实现对信息系统日志的全面审计。

核心目标

- 多源数据归一化

- 日志存储集中化

- 关联分析自动化

- 安全态势立体化

1.3 功能

日志采集

- 对不同日志源(主机系统,网络设备,安全设备,中间件系统,数据库等)产生的日志进行收集。支持解析任意格式、任意来源的日志,通过解析规则标准化

- 使用无代理的方式收集日志

- 支持代理的方式收集日志

关联分析

- 预置多种事件关联规则

- 定位外部威胁,黑客攻击,内务违规操作,设备异常

- 简单灵活定义关联规则

实时警告

- 通过邮件、短信、声音对发生的警告进行及时通知,并可以通过接口调用自动运行程序或脚本

- 通过告警策略定义,对各类风险 和事件进行及时告警或预警

日志取证分析

- 深入分析原始日志,快速定位事件

- 生成取证报表,例如攻击威胁报表、Windows/Linux 系统审计报表以及合规性审计报表等

监管合规

- 提供Windows 审计、Linux审计、PCI、SOX、ISO27001 等合规性报表

- 支持创建自定义合规性报表

1.4 日志审计系统常见模块

日志事件获取模块

-

安全事件监控系统是实时掌握全网安全威胁状况的重要手段之一。

-

通过事件监控模块监控各个网络设备、主机系统等日志信息,以及安全产品的安全事件报警信息等,及时发现正在发生和已经发生的安全事件,通过响应模块采取措施,保证网络和业务系统的安全、可靠运行。

资产管理模块

- 资产管理 实现对网络安全管理平台 所管辖的设备和系统对象的管理

规则库模块

- 规则库已经支持主流网络设备、主机系统、数据库系统等,而且还涵盖已经部署的安全系统,包括防火墙系统,防病毒系统等、并提供新日志格式视频功能,支持从安全运营中心平台接收新日志解析映射规则配置。

统计报表功能

- 具备强大的统计功能,可快速生成多种专业化的报表并支持自定义图标的设定集展示

权限管理模块

- 超级管理员可根据用户角色分配平台查看、操作各模块的权限,用户可以访问而且只能访问自己被授权的资源

2.ELK 日志系统介绍

2.1 背景

AF,SIP,EDR会检测到大量的攻击数据,上传到大数据平台,然后利用kibana进行筛选出真实攻击,怎么制定规则进行筛选

2.2 简介

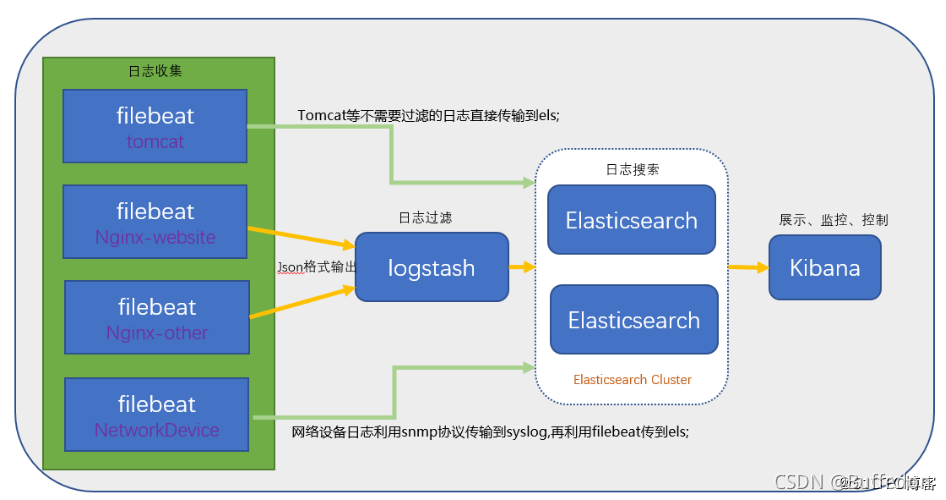

ELK是三个开源软件的缩写,分别表示:Elasticsearch , Logstash, Kibana , 它们都是开源软件。新增了一个FileBeat,它是一个轻量级的日志收集处理工具(Agent),Filebeat占用资源少,适合于在各个服务器上搜集日志后传输给Logstash,官方也推荐此工具。

-

Logstash担任控制层的角色,负责搜集和过滤数据。

-

Elasticsearch担任数据持久层的角色,负责储存数据。

-

Kibana担任视图层角色,拥有各种维度的查询和分析,并使用图形化的界面展示存放在Elasticsearch中的数据。