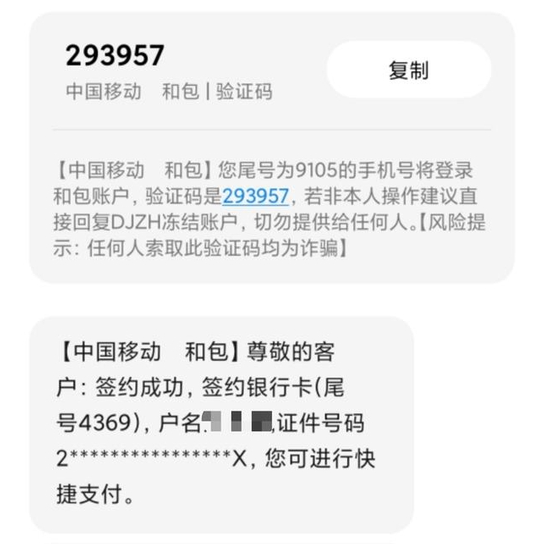

第二天,她被中国银联的电话惊醒,这才发现自己名下多个银行卡已经被绑定“ 中国移动和包快捷支付 ”,还被盗刷了 8000 多块。

这,明明验证码在她的手机上,别人怎么绑定的?

而且她也从没点进过什么小网站,手机上不应该有木马软件呀……

后来警方一查才发现,犯罪分子用的是一种“ 新型技术类网络盗刷 ”—— 伪基站。

我们都知道,手机就是通过基站 ( 信号塔 )实现信号传送和收发。

而犯罪分子可以搭建一个假的基站,一旦连上你的手机,配合嗅探工具,就可以获取你收到的验证码,借此登录你的各种网银账号,帮你保管私房钱。

比如这个案子里,就是别人利用受害者的验证码,绑定了中国移动的和包快捷支付,然后开始盗刷。

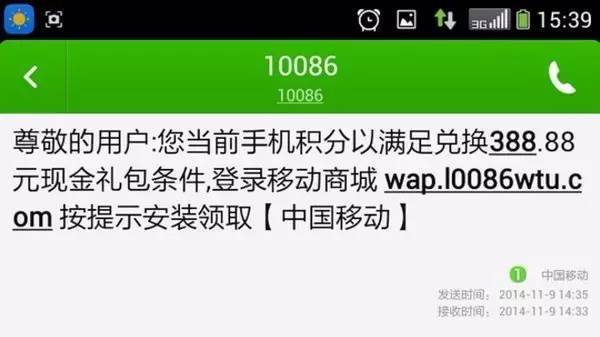

不光如此,利用伪基站,犯罪分子还可以佯装成运营商、银行给你发信息。

如果轻易点进他们给的“ 链接 ”,输入了个人信息,那我们的资料就会被窃取……

可能有差友会问,伪基站到底怎么连上我们手机的?

其实这个技术说新不算新,早在 10 年前就已经出现了,我们之前也写过相关文章。

今天借着这个事,咱们再挖个坟,简单跟大家介绍一下……

其实想搞一个伪基站,门槛并不高。在被相关部门打击之前,花个万把块在网上就买到一整套。

你是有能力,一台笔记本,配个 SSRP 主板、功率放大器、射频电路 啥的,在家也可以搓出一套来。

设备搭好了,再利用工程机复制一份真实基站的参数信息,最后装个群发短信软件,一个丐中丐版的伪基站就做好了。

做好了伪基站,犯罪分子就要出门作案了……

他们一般会把伪基站藏在书包里,如果实在太大了,那也会为此专门买辆车,塞进后备厢里。

嗯?这么注意安全,还要移动作案?

其实移动作案主要原因,是伪基站需要距离足够近,才能连上受害者的手机。

我们可以把基站信号看成磁铁的磁力, 哪个基站的信号越强,手机就会被吸过去。 ( 在伪基站案件中,犯罪分子往往就在受害者附近)。

那问题来了,手机连上了伪基站,分辨不出真假?

其实不是分辨不出,而是压根没权力分辨。

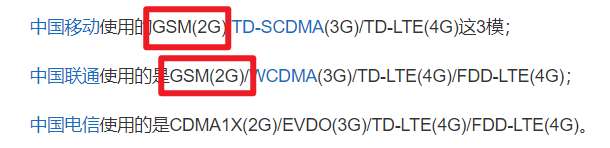

因为中国移动和联通 2G 网络采用的是 GSM 系统,它 有个 短板,就是 单向鉴权。

什么意思呢?

手机与基站通信时,基站可以对手机的身份进行认证, 但手机却不能对基站的身份进行认证……

所以就算是假的,手机也没法去分辨,直接默认它是真的……

接下来犯罪分子想伪造号码,想读取短信,也都轻而易举了。

看到这可能有差友问了,既然伪基站是钻了 2G 网络的漏洞,那我们不用 2G 不就好了,而且现在 4G 都这么普及了……

嗯,你说的很对。

但关键很多地方 2G 网络还没有拆除,黑产作案时,可以用技术挤掉你的 4G 信号,让手机转到 2G 。

而且就算你永远是 4G ,现在也已经有破解 4G LTE 的办法了……

真是有漏洞的地方,就有黑产……

不过大家也别太担心,伪基站现在越来越难做了。

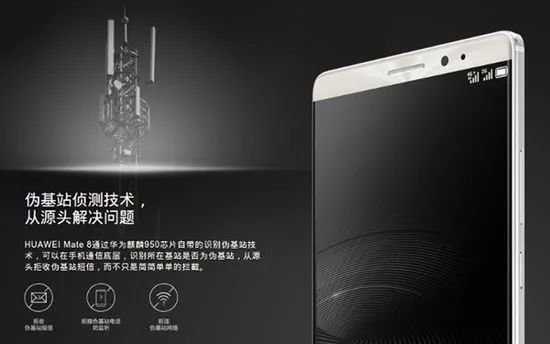

比如不少手机厂商早开始搞防伪基站了,像是华为 Mate 8 的芯片自带识别伪基站功能。

因为伪基站有一些参数和真基站不同,通过对比参数,让手机辨别出基站真假,并不会驻留下去。

还有 MIUI 8 利用大数据,来分析短信是否来自伪基站。

另外随着通信技术发展,5G 不光自己可以判断伪基站,还能通过一些定位技术,寻找到伪基站的位置,配合相关部门进行打击。

不仅如此,随着支付平台的发展,只要账号在陌生环境下登录,或者绑定下银行卡,一般都要做个人脸识别啥的, 犯罪分子想要盗刷还 挺难的。

不过也有例外……

比如这个案件中,中国移动 “ 和包支付 ” 绑定银行卡,居然不需要人脸识别等本人验证方式, 提供银行卡号和手机验证码即可完成绑定。

这……难怪犯罪分子用你这个平台盗刷,风控不行啊……

现在我们只能期待运营商或者那些银行平台的风控能够更进一步了。

在这里,世超推荐各位尽量买配备伪基站识别功能的大厂手机,谁知道哪天犯罪分子会不会盯上我们。

最后,世超提醒黑产们一句,别想着赚快钱了,当年搞伪基站的那波人,现在缝纫机踩得可快了。 。